[QUESTIONS] => Array

(

[FIO] => Array

(

[CAPTION] => Введите ваше имя

[IS_HTML_CAPTION] => N

[REQUIRED] => Y

[IS_INPUT_CAPTION_IMAGE] => N

[HTML_CODE] =>

[STRUCTURE] => Array

(

[0] => Array

(

[ID] => 198

[FIELD_ID] => 139

[QUESTION_ID] => 139

[TIMESTAMP_X] => 29.09.2022 18:14:54

[MESSAGE] =>

[VALUE] =>

[FIELD_TYPE] => text

[FIELD_WIDTH] => 0

[FIELD_HEIGHT] => 0

[FIELD_PARAM] => class="form-control"

[C_SORT] => 100

[ACTIVE] => Y

)

)

[VALUE] =>

)

[CITY] => Array

(

[CAPTION] => Город

[IS_HTML_CAPTION] => N

[REQUIRED] => Y

[IS_INPUT_CAPTION_IMAGE] => N

[HTML_CODE] =>

[STRUCTURE] => Array

(

[0] => Array

(

[ID] => 199

[FIELD_ID] => 140

[QUESTION_ID] => 140

[TIMESTAMP_X] => 29.09.2022 18:14:54

[MESSAGE] =>

[VALUE] =>

[FIELD_TYPE] => text

[FIELD_WIDTH] => 0

[FIELD_HEIGHT] => 0

[FIELD_PARAM] => class="form-control"

[C_SORT] => 100

[ACTIVE] => Y

)

)

[VALUE] =>

)

[COMPANY] => Array

(

[CAPTION] => Компания

[IS_HTML_CAPTION] => N

[REQUIRED] => Y

[IS_INPUT_CAPTION_IMAGE] => N

[HTML_CODE] =>

[STRUCTURE] => Array

(

[0] => Array

(

[ID] => 200

[FIELD_ID] => 141

[QUESTION_ID] => 141

[TIMESTAMP_X] => 29.09.2022 18:14:54

[MESSAGE] =>

[VALUE] =>

[FIELD_TYPE] => text

[FIELD_WIDTH] => 0

[FIELD_HEIGHT] => 0

[FIELD_PARAM] => class="form-control"

[C_SORT] => 100

[ACTIVE] => Y

)

)

[VALUE] =>

)

[PHONE] => Array

(

[CAPTION] => Телефон

[IS_HTML_CAPTION] => N

[REQUIRED] => Y

[IS_INPUT_CAPTION_IMAGE] => N

[HTML_CODE] =>

[STRUCTURE] => Array

(

[0] => Array

(

[ID] => 201

[FIELD_ID] => 142

[QUESTION_ID] => 142

[TIMESTAMP_X] => 29.09.2022 18:14:54

[MESSAGE] =>

[VALUE] =>

[FIELD_TYPE] => text

[FIELD_WIDTH] => 0

[FIELD_HEIGHT] => 0

[FIELD_PARAM] => class="form-control"

[C_SORT] => 100

[ACTIVE] => Y

)

)

[VALUE] =>

)

[EMAIL] => Array

(

[CAPTION] => E-mail

[IS_HTML_CAPTION] => N

[REQUIRED] => Y

[IS_INPUT_CAPTION_IMAGE] => N

[HTML_CODE] =>

[STRUCTURE] => Array

(

[0] => Array

(

[ID] => 202

[FIELD_ID] => 143

[QUESTION_ID] => 143

[TIMESTAMP_X] => 02.04.2025 11:15:18

[MESSAGE] =>

[VALUE] =>

[FIELD_TYPE] => text

[FIELD_WIDTH] => 0

[FIELD_HEIGHT] => 0

[FIELD_PARAM] => class="form-control"

[C_SORT] => 100

[ACTIVE] => Y

)

)

[VALUE] =>

)

[THEME_EMAIL] => Array

(

[CAPTION] => Тема обращения

[IS_HTML_CAPTION] => N

[REQUIRED] => Y

[IS_INPUT_CAPTION_IMAGE] => N

[HTML_CODE] =>

[STRUCTURE] => Array

(

[0] => Array

(

[ID] => 205

[FIELD_ID] => 146

[QUESTION_ID] => 146

[TIMESTAMP_X] => 10.07.2023 16:31:28

[MESSAGE] => Входящая корреспонденция

[VALUE] => office@qtech.ru

[FIELD_TYPE] => dropdown

[FIELD_WIDTH] => 0

[FIELD_HEIGHT] => 0

[FIELD_PARAM] => class="form-control"

[C_SORT] => 100

[ACTIVE] => Y

)

[1] => Array

(

[ID] => 206

[FIELD_ID] => 146

[QUESTION_ID] => 146

[TIMESTAMP_X] => 10.07.2023 16:31:28

[MESSAGE] => Подбор оборудования

[VALUE] => distr@qtech.ru

[FIELD_TYPE] => dropdown

[FIELD_WIDTH] => 0

[FIELD_HEIGHT] => 0

[FIELD_PARAM] => class="form-control"

[C_SORT] => 200

[ACTIVE] => Y

)

[2] => Array

(

[ID] => 207

[FIELD_ID] => 146

[QUESTION_ID] => 146

[TIMESTAMP_X] => 10.07.2023 16:31:28

[MESSAGE] => Покупка оборудования

[VALUE] => distr@qtech.ru

[FIELD_TYPE] => dropdown

[FIELD_WIDTH] => 0

[FIELD_HEIGHT] => 0

[FIELD_PARAM] => class="form-control"

[C_SORT] => 300

[ACTIVE] => Y

)

[3] => Array

(

[ID] => 208

[FIELD_ID] => 146

[QUESTION_ID] => 146

[TIMESTAMP_X] => 10.07.2023 16:31:28

[MESSAGE] => Взять оборудование в тест

[VALUE] => distr@qtech.ru

[FIELD_TYPE] => dropdown

[FIELD_WIDTH] => 0

[FIELD_HEIGHT] => 0

[FIELD_PARAM] => class="form-control"

[C_SORT] => 400

[ACTIVE] => Y

)

[4] => Array

(

[ID] => 209

[FIELD_ID] => 146

[QUESTION_ID] => 146

[TIMESTAMP_X] => 10.07.2023 16:31:28

[MESSAGE] => Техническая поддержка

[VALUE] => qtech.intradesk.ru

[FIELD_TYPE] => dropdown

[FIELD_WIDTH] => 0

[FIELD_HEIGHT] => 0

[FIELD_PARAM] => class="form-control"

[C_SORT] => 500

[ACTIVE] => Y

)

[5] => Array

(

[ID] => 210

[FIELD_ID] => 146

[QUESTION_ID] => 146

[TIMESTAMP_X] => 10.07.2023 16:31:28

[MESSAGE] => Гарантийное обслуживание

[VALUE] => guarantee@qtech.ru

[FIELD_TYPE] => dropdown

[FIELD_WIDTH] => 0

[FIELD_HEIGHT] => 0

[FIELD_PARAM] => class="form-control"

[C_SORT] => 600

[ACTIVE] => Y

)

)

[VALUE] =>

)

[THEME_EMAIL_HIDDEN] => Array

(

[CAPTION] =>

[IS_HTML_CAPTION] => N

[REQUIRED] => N

[IS_INPUT_CAPTION_IMAGE] => N

[HTML_CODE] =>

[STRUCTURE] => Array

(

[0] => Array

(

[ID] => 211

[FIELD_ID] => 147

[QUESTION_ID] => 147

[TIMESTAMP_X] => 29.09.2022 19:39:49

[MESSAGE] =>

[VALUE] =>

[FIELD_TYPE] => hidden

[FIELD_WIDTH] => 0

[FIELD_HEIGHT] => 0

[FIELD_PARAM] =>

[C_SORT] => 100

[ACTIVE] => Y

)

)

[VALUE] =>

)

[TEXT] => Array

(

[CAPTION] => Ваше сообщение...

[IS_HTML_CAPTION] => N

[REQUIRED] => N

[IS_INPUT_CAPTION_IMAGE] => N

[HTML_CODE] =>

[STRUCTURE] => Array

(

[0] => Array

(

[ID] => 203

[FIELD_ID] => 144

[QUESTION_ID] => 144

[TIMESTAMP_X] => 29.09.2022 18:14:54

[MESSAGE] =>

[VALUE] =>

[FIELD_TYPE] => textarea

[FIELD_WIDTH] => 0

[FIELD_HEIGHT] => 0

[FIELD_PARAM] => class="form-control"

[C_SORT] => 100

[ACTIVE] => Y

)

)

[VALUE] =>

)

[check] => Array

(

[CAPTION] =>

[IS_HTML_CAPTION] => N

[REQUIRED] => N

[IS_INPUT_CAPTION_IMAGE] => N

[HTML_CODE] =>

[STRUCTURE] => Array

(

[0] => Array

(

[ID] => 204

[FIELD_ID] => 145

[QUESTION_ID] => 145

[TIMESTAMP_X] => 29.09.2022 18:14:54

[MESSAGE] =>

[VALUE] =>

[FIELD_TYPE] => text

[FIELD_WIDTH] => 0

[FIELD_HEIGHT] => 0

[FIELD_PARAM] =>

[C_SORT] => 100

[ACTIVE] => Y

)

)

[VALUE] =>

)

[FILES] => Array

(

[CAPTION] =>

[IS_HTML_CAPTION] => N

[REQUIRED] => N

[IS_INPUT_CAPTION_IMAGE] => N

[HTML_CODE] =>

[STRUCTURE] => Array

(

[0] => Array

(

[ID] => 232

[FIELD_ID] => 158

[QUESTION_ID] => 158

[TIMESTAMP_X] => 10.11.2022 15:06:06

[MESSAGE] =>

[VALUE] =>

[FIELD_TYPE] => text

[FIELD_WIDTH] => 0

[FIELD_HEIGHT] => 0

[FIELD_PARAM] =>

[C_SORT] => 100

[ACTIVE] => Y

)

)

[VALUE] =>

)

[INN] => Array

(

[CAPTION] => ИНН

[IS_HTML_CAPTION] => N

[REQUIRED] => N

[IS_INPUT_CAPTION_IMAGE] => N

[HTML_CODE] =>

[STRUCTURE] => Array

(

[0] => Array

(

[ID] => 238

[FIELD_ID] => 164

[QUESTION_ID] => 164

[TIMESTAMP_X] => 24.08.2023 09:01:39

[MESSAGE] =>

[VALUE] =>

[FIELD_TYPE] => text

[FIELD_WIDTH] => 0

[FIELD_HEIGHT] => 0

[FIELD_PARAM] => class="form-control"

[C_SORT] => 100

[ACTIVE] => Y

)

)

[VALUE] =>

)

[MANAGER] => Array

(

[CAPTION] => Ваш менеджер QTECH

[IS_HTML_CAPTION] => N

[REQUIRED] => N

[IS_INPUT_CAPTION_IMAGE] => N

[HTML_CODE] =>

[STRUCTURE] => Array

(

[0] => Array

(

[ID] => 239

[FIELD_ID] => 165

[QUESTION_ID] => 165

[TIMESTAMP_X] => 24.08.2023 09:01:59

[MESSAGE] =>

[VALUE] =>

[FIELD_TYPE] => text

[FIELD_WIDTH] => 0

[FIELD_HEIGHT] => 0

[FIELD_PARAM] => class="form-control"

[C_SORT] => 100

[ACTIVE] => Y

)

)

[VALUE] =>

)

[COOP_TYPE] => Array

(

[CAPTION] => Тип сотрудничества*

[IS_HTML_CAPTION] => N

[REQUIRED] => N

[IS_INPUT_CAPTION_IMAGE] => N

[HTML_CODE] =>

[STRUCTURE] => Array

(

[0] => Array

(

[ID] => 240

[FIELD_ID] => 166

[QUESTION_ID] => 166

[TIMESTAMP_X] => 24.08.2023 09:02:46

[MESSAGE] => Конечный заказчик

[VALUE] =>

[FIELD_TYPE] => dropdown

[FIELD_WIDTH] => 0

[FIELD_HEIGHT] => 0

[FIELD_PARAM] => class="form-control"

[C_SORT] => 100

[ACTIVE] => Y

)

[1] => Array

(

[ID] => 241

[FIELD_ID] => 166

[QUESTION_ID] => 166

[TIMESTAMP_X] => 24.08.2023 09:02:46

[MESSAGE] => Партнер/Дистрибьютор

[VALUE] =>

[FIELD_TYPE] => dropdown

[FIELD_WIDTH] => 0

[FIELD_HEIGHT] => 0

[FIELD_PARAM] => class="form-control"

[C_SORT] => 200

[ACTIVE] => Y

)

)

[VALUE] =>

)

[ADDRESS] => Array

(

[CAPTION] => Адрес объекта установки оборудования

[IS_HTML_CAPTION] => N

[REQUIRED] => N

[IS_INPUT_CAPTION_IMAGE] => N

[HTML_CODE] =>

[STRUCTURE] => Array

(

[0] => Array

(

[ID] => 242

[FIELD_ID] => 167

[QUESTION_ID] => 167

[TIMESTAMP_X] => 24.08.2023 09:03:21

[MESSAGE] =>

[VALUE] =>

[FIELD_TYPE] => text

[FIELD_WIDTH] => 0

[FIELD_HEIGHT] => 0

[FIELD_PARAM] => class="form-control"

[C_SORT] => 100

[ACTIVE] => Y

)

)

[VALUE] =>

)

[NAME_OWNER] => Array

(

[CAPTION] => Наименование заказчика*

[IS_HTML_CAPTION] => N

[REQUIRED] => N

[IS_INPUT_CAPTION_IMAGE] => N

[HTML_CODE] =>

[STRUCTURE] => Array

(

[0] => Array

(

[ID] => 243

[FIELD_ID] => 168

[QUESTION_ID] => 168

[TIMESTAMP_X] => 24.08.2023 09:03:50

[MESSAGE] =>

[VALUE] =>

[FIELD_TYPE] => text

[FIELD_WIDTH] => 0

[FIELD_HEIGHT] => 0

[FIELD_PARAM] => class="form-control"

[C_SORT] => 100

[ACTIVE] => Y

)

)

[VALUE] =>

)

[INN_OWNER] => Array

(

[CAPTION] => ИНН заказчика

[IS_HTML_CAPTION] => N

[REQUIRED] => N

[IS_INPUT_CAPTION_IMAGE] => N

[HTML_CODE] =>

[STRUCTURE] => Array

(

[0] => Array

(

[ID] => 244

[FIELD_ID] => 169

[QUESTION_ID] => 169

[TIMESTAMP_X] => 24.08.2023 09:04:16

[MESSAGE] =>

[VALUE] =>

[FIELD_TYPE] => text

[FIELD_WIDTH] => 0

[FIELD_HEIGHT] => 0

[FIELD_PARAM] => class="form-control"

[C_SORT] => 100

[ACTIVE] => Y

)

)

[VALUE] =>

)

[OWNER_CITY] => Array

(

[CAPTION] => Город заказчика*

[IS_HTML_CAPTION] => N

[REQUIRED] => N

[IS_INPUT_CAPTION_IMAGE] => N

[HTML_CODE] =>

[STRUCTURE] => Array

(

[0] => Array

(

[ID] => 245

[FIELD_ID] => 170

[QUESTION_ID] => 170

[TIMESTAMP_X] => 24.08.2023 09:04:39

[MESSAGE] =>

[VALUE] =>

[FIELD_TYPE] => text

[FIELD_WIDTH] => 0

[FIELD_HEIGHT] => 0

[FIELD_PARAM] => class="form-control"

[C_SORT] => 100

[ACTIVE] => Y

)

)

[VALUE] =>

)

[TEMPLATE] => Array

(

[CAPTION] =>

[IS_HTML_CAPTION] => N

[REQUIRED] => N

[IS_INPUT_CAPTION_IMAGE] => N

[HTML_CODE] =>

[STRUCTURE] => Array

(

[0] => Array

(

[ID] => 246

[FIELD_ID] => 171

[QUESTION_ID] => 171

[TIMESTAMP_X] => 24.08.2023 09:05:04

[MESSAGE] =>

[VALUE] =>

[FIELD_TYPE] => text

[FIELD_WIDTH] => 0

[FIELD_HEIGHT] => 0

[FIELD_PARAM] =>

[C_SORT] => 100

[ACTIVE] => Y

)

)

[VALUE] =>

)

)

[SUBMIT_BUTTON] =>

[APPLY_BUTTON] =>

[RESET_BUTTON] =>

[REQUIRED_STAR] => *

[CAPTCHA_IMAGE] =>  [CAPTCHA_FIELD] =>

[CAPTCHA] =>

[CAPTCHA_FIELD] =>

[CAPTCHA] =>

)

)

Tacacs+. Пример настройки контроля доступа по ssh и учета действий пользователя на коммутаторах серии QSW-3300, QSW-3310,QSW-3750(TX/F), QSW-8200(RQ)

1. Функционал TACACS

TACACS+ сеансовый протокол контроля доступа.TACACS используется для контроля доступа к сетевым устройствам, проверки прав пользования, учета совершаемых действий. TACACS во многом похож на RADIUS.

Основные отличия в протоколе TACACS+:

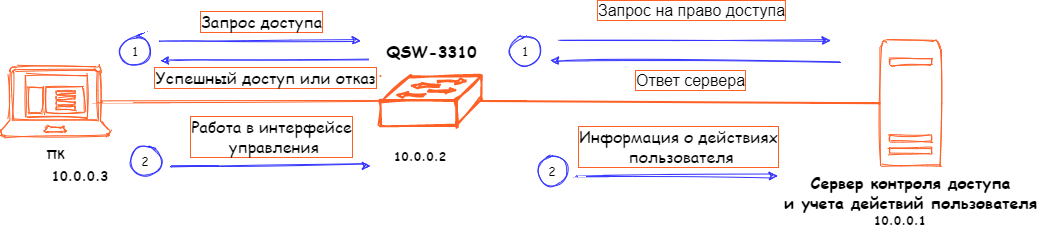

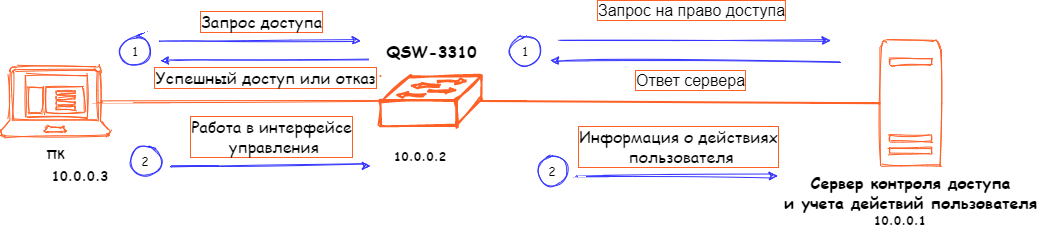

2.Пример конфигурации для контроля доступа по ssh и учета действий пользователя на коммутаторе с использованием сервера аутентификации и учета TACACS :

TACACS+ сеансовый протокол контроля доступа.TACACS используется для контроля доступа к сетевым устройствам, проверки прав пользования, учета совершаемых действий. TACACS во многом похож на RADIUS.

Основные отличия в протоколе TACACS+:

- в качестве транспорта используется TCP;

- процессы контроля доступа( аутентификации), проверки прав доступа (авторизации ), учета действий( аккаунтинга) разделены. Как пример для проверки прав пользователя (авторизации) не требуется предварительно установленной сессии контроля доступа (аутентификации).

- шифруются все передаваемые данные (а не только пароли как в RADIUS) для обеспечения безопасности.

2.Пример конфигурации для контроля доступа по ssh и учета действий пользователя на коммутаторе с использованием сервера аутентификации и учета TACACS :

(Config)#interface vlan 1

(Interface vlan 1)#ip address 10.0.0.2 255.255.255.0

(Interface vlan 1)#exit

(Config)#tacacs-server host 10.0.0.1

(Tacacs)#key test

(Tacacs)#exit

(Config)#show ip ssh

SSH Configuration Administrative Mode: .......................... Disabled SSH Port: ..................................... 22 Protocol Levels: .............................. Versions 1 and 2 SSH Sessions Currently Active: ................ 0 Max SSH Sessions Allowed: ..................... 8 SSH Timeout: .................................. 5 Keys Present: ................................. Key Generation In Progress: ................... None (Config)#crypto key generate rsa

(Config)#crypto key generate dsa

(Config)#ip ssh protocol 2

(Config)#ip ssh server enable

(Config)#show ip ssh

SSH Configuration Administrative Mode: .......................... Enabled SSH Port: ..................................... 22 Protocol Levels: .............................. Version 2 SSH Sessions Currently Active: ................ 0 Max SSH Sessions Allowed: ..................... 8 SSH Timeout: .................................. 5 Keys Present: ................................. DSA RSA Key Generation In Progress: ................... None (Config)#aaa authentication login TACACS tacacs local

(Config)#aaa accounting exec TAC_EXEC start-stop tacacs

(Config)#aaa accounting commands TAC_COMM start-stop tacacs

(Config)#line ssh

(Config-ssh)#login authentication TACACS

(Config-ssh)#accounting exec TAC_EXEC

(Config-ssh)#accounting commands TAC_COMM

(Config-ssh)#exit

Смотрите так же

ВНИМАНИЕ:

Перед обновлением проверьте вывод команды в привилегированном режиме #debug bsp-api spdInfoGet local 0 0 0 0 vender 1

При значении

QSR#debug bsp-api spdInfoGet local 0 0 0 0 vender 1

buff[00000000] 52

Вы можете по данной инструкции о...

С ростом требований к центрам обработки данных и распределённым сетям традиционные VLAN перестают масштабироваться. В таких условиях на помощь приходит VXLAN — технология оверлеев, которая позволяет растягивать L2-сегменты и обеспечивать маршрутизацию между ними поверх обычной IP-сети.

В ...

С ростом требований к центрам обработки данных и распределённым сетям традиционные VLAN перестают масштабироваться. В таких условиях на помощь приходит VXLAN — технология оверлеев, которая позволяет растягивать L2-сегменты и обеспечивать маршрутизацию между ними поверх обычной IP-сети.

В ...

К списку